Un nou incident de securitate readuce în prim-plan una dintre cele mai frecvente cauze ale compromiterii conturilor: reutilizarea parolelor și furtul de credențiale prin malware. Cercetătorul de securitate Jeremiah Fowler a raportat descoperirea unei baze de date accesibile public, fără parolă și fără criptare, care conținea 149.404.754 logări și parole, însumând aproximativ 96 GB de date brute.

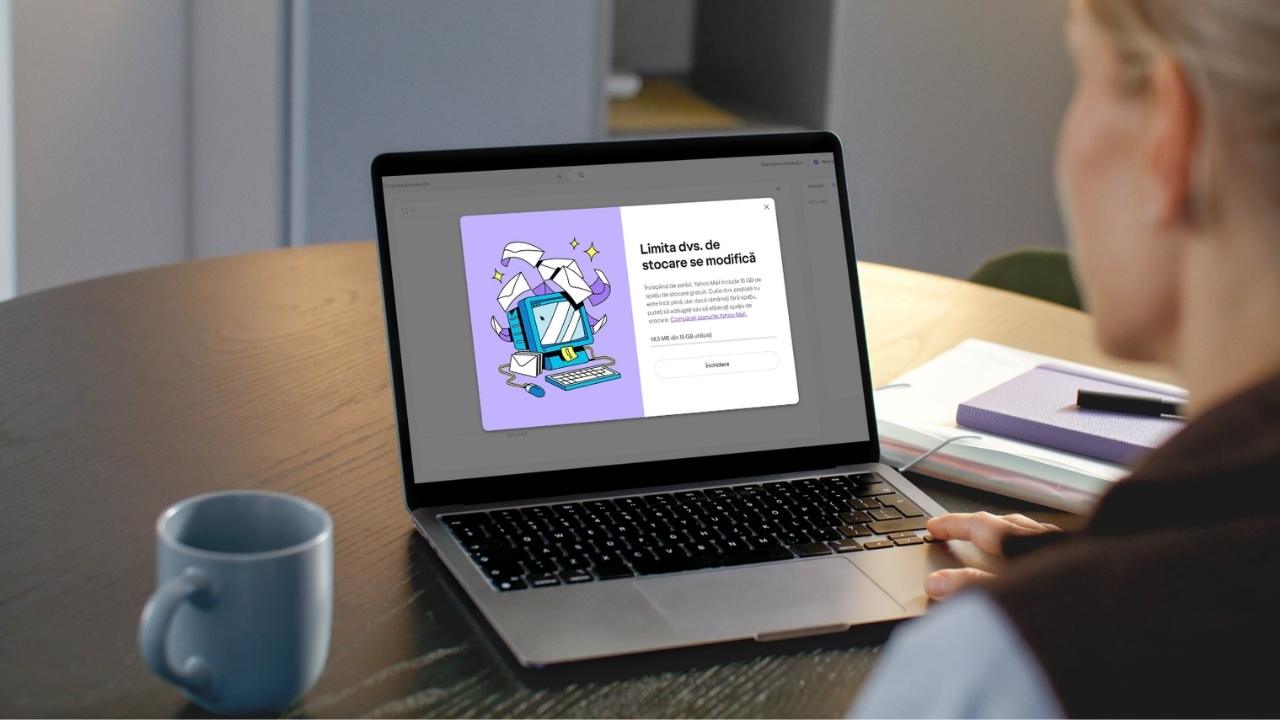

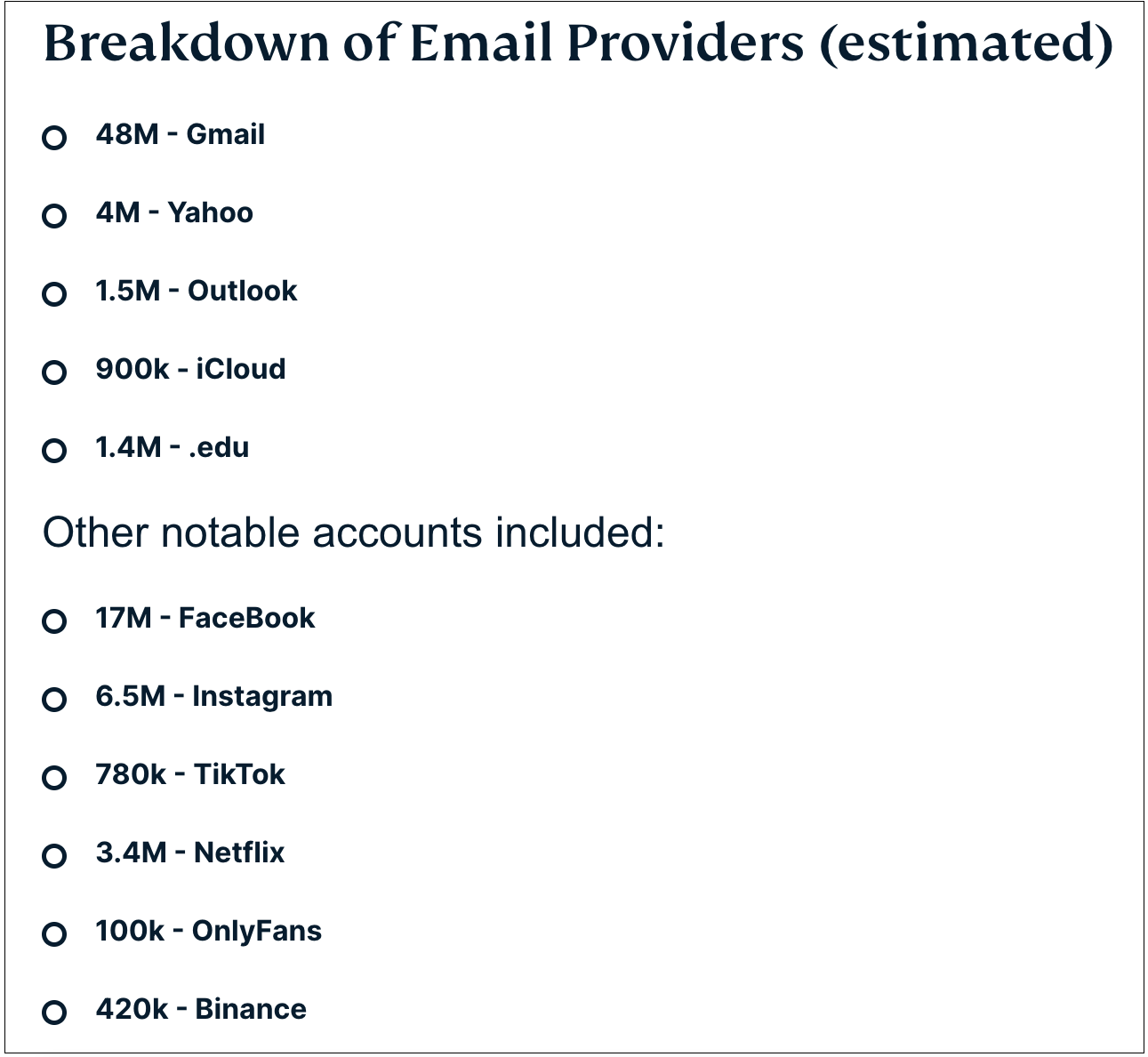

În eșantionul verificat au apărut conturi pentru servicii populare precum Gmail, Facebook, Instagram, Yahoo și Netflix. Mai îngrijorător, au fost observate și logări asociate cu servicii financiare, portofele cripto sau conturi de tranzacționare, precum și credențiale de tip .gov din mai multe țări. Potențialul de abuz este evident: de la furt de identitate până la acces inițial în infrastructuri sensibile.

Ce indică această descoperire: „infostealer”-e și baze de date agregate

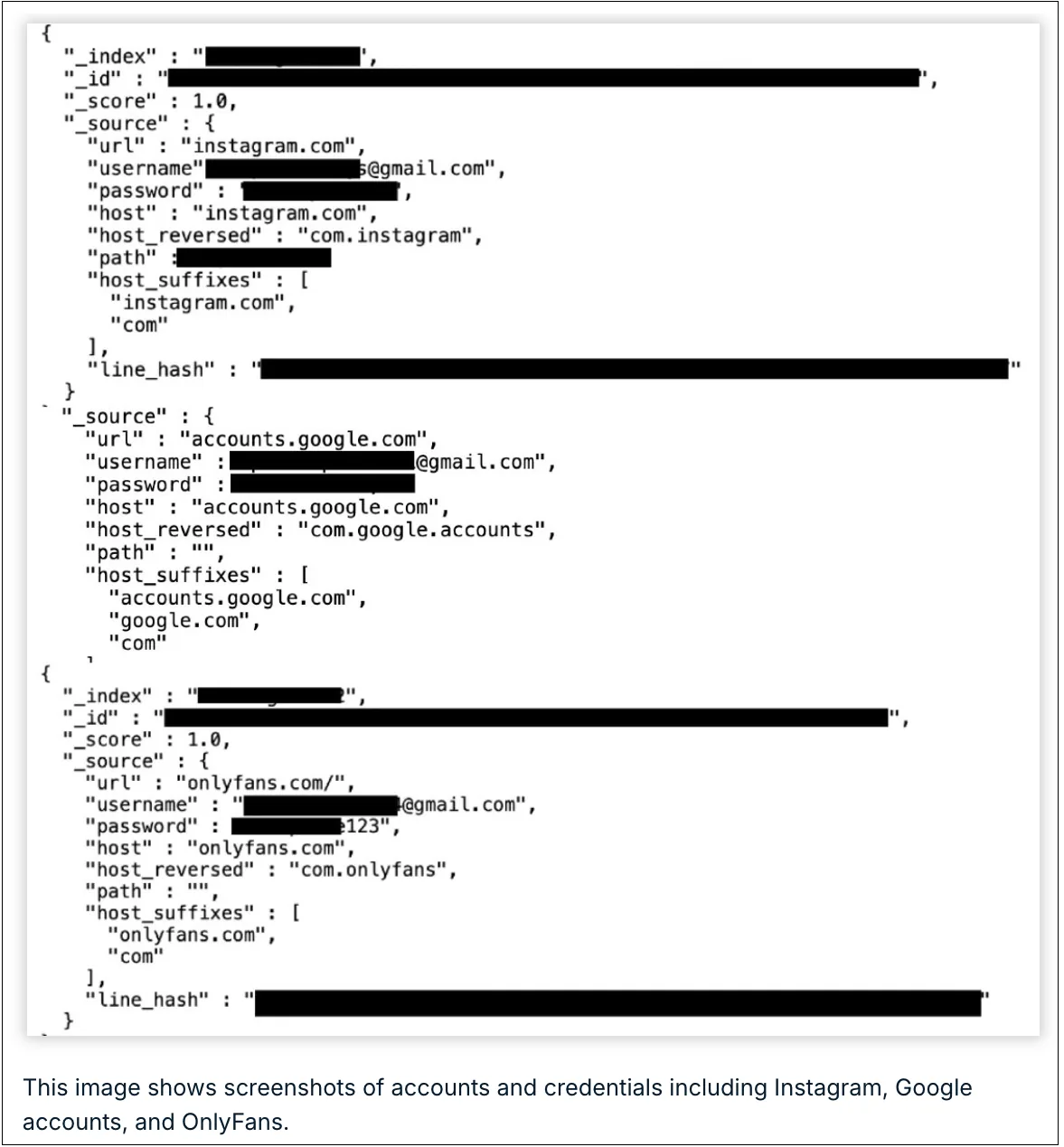

Fowler suspectează că setul de date a fost construit ca un depozit pentru credențiale furate prin malware. În astfel de scenarii, dispozitivele infectate pot colecta parole din câmpurile de autentificare, pot extrage date salvate în browser sau pot înregistra apăsările de taste (keylogging). Rezultatul este un volum mare de credențiale „gata de folosit”, care ajunge adesea să fie revândut sau exploatat în atacuri ulterioare.

Un detaliu important din raport: numărul de înregistrări ar fi crescut între momentul descoperirii și momentul restricționării accesului, ceea ce sugerează fie actualizări continue, fie alimentarea bazei cu date noi.

De ce „a fost scos offline” nu înseamnă „problemă rezolvată”

Chiar dacă hostingul a fost suspendat după notificări către furnizor, riscul pentru utilizatori rămâne ridicat. O bază de date expusă poate fi copiată rapid, iar credențialele pot rămâne valabile mult timp după furt. Shane Barney, Chief Information Security Officer la Keeper Security, a punctat un aspect esențial: scoaterea setului de date de pe internet nu rezolvă faptul că multe dintre parole sunt încă „de încredere” pentru sistemele unde sunt folosite.

Pe scurt: dacă parola ta a fost furată, singura măsură care reduce riscul este schimbarea ei și întărirea autentificării, nu dispariția unei copii publice a datelor.

Cum sunt folosite credențialele furate, în practică

Cele mai comune scenarii de abuz includ:

- Credential stuffing: atacatorii încearcă automat aceeași combinație email/parolă pe mai multe site-uri.

- Preluare de cont (Account Takeover): acces la email sau social media, apoi resetări de parole în lanț.

- Phishing direcționat: mesaje construite cu date reale pentru a părea legitime.

- Acces inițial în organizații: mai ales când apar conturi corporate sau guvernamentale, urmat de escaladare și mișcare laterală.

Ce poți face acum, concret

Dacă vrei o listă scurtă, eficientă, pentru reducerea riscului, aceasta este ordinea corectă:

1) Schimbă parolele în punctele „critice”

Începe cu:

- email (Gmail/Yahoo/Outlook etc.)

- conturi bancare și plăți

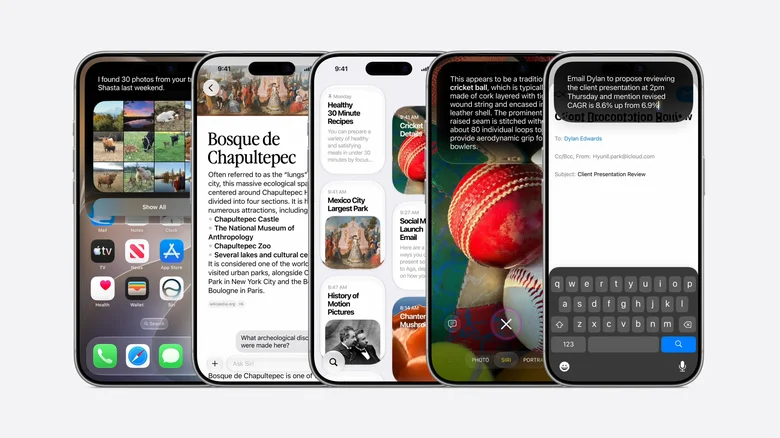

- conturi Apple/Google

- social media (mai ales dacă folosești aceeași parolă în mai multe locuri)

Regulă practică: parole unice pentru fiecare serviciu.

2) Activează autentificarea în doi pași (MFA), preferabil rezistentă la phishing

Opțiuni recomandate:

- cheie de securitate (hardware)

- aplicație de autentificare (TOTP)

- passkeys (unde există)

Evită pe cât posibil SMS ca unic factor, mai ales pe conturi sensibile.

3) Folosește un manager de parole

Un manager de parole te ajută să generezi și să păstrezi parole unice, lungi, fără să le refolosești. Aceasta este una dintre puținele schimbări care reduc semnificativ riscul de „credential stuffing”.

4) Verifică dispozitivele pentru malware și igienizează „punctul de intrare”

- rulează o scanare antivirus/antimalware

- actualizează sistemul de operare și browserul

- dezinstalează extensii suspecte și aplicații instalate din surse neclare

- verifică dacă browserul are parole salvate inutil și curăță-le după migrarea în manager

5) Monitorizează semnele de compromitere

Semnale tipice:

- email-uri de resetare a parolei pe care nu le-ai cerut

- autentificări din locații/dispozitive necunoscute

- activitate neobișnuită în social media (mesaje trimise, postări, follow-uri)

Recomandări pentru companii și instituții

Dacă incidentul atinge conturi corporate (.gov, domenii de firmă, conturi administrative), prioritățile sunt:

- resetare forțată pentru conturile suspecte + revocarea sesiunilor active

- MFA rezistent la phishing pentru conturile privilegiate

- monitorizare autentificări anormale (impossible travel, device fingerprinting)

- politici de parole și interdicție de reutilizare

- educație anti-phishing și control asupra aplicațiilor/extension-urilor instalate